Sécurisez vos comptes avec l’authentification double-facteur (2FA)

Aujourd’hui, la majorité des activités professionnelles passent par des outils numériques : messagerie, plateformes collaboratives, espaces de stockage en ligne… et autant d’accès protégés par un mot de passe. Pourtant, malgré les précautions prises, les vols d’identifiants et les attaques ciblées ne cessent de se multiplier.

Les cybercriminels utilisent des techniques de plus en plus sophistiquées pour tromper la vigilance des utilisateurs : phishing, usurpation d’identité, récupération de mots de passe dans des bases de données piratées… Face à ces menaces, un simple mot de passe, même complexe, ne suffit plus à garantir la sécurité de vos comptes professionnels et personnels.

L’authentification double-facteur, aussi appelée 2FA (pour Two-Factor Authentication), est aujourd’hui considérée comme l’un des moyens les plus efficaces pour renforcer la protection de vos accès. Cette méthode ajoute une étape supplémentaire de vérification qui empêche un pirate d’entrer dans votre compte, même s’il a récupéré votre mot de passe.

Dans cet article, vous découvrirez ce qu’est le 2FA, pourquoi il est devenu indispensable, et comment le mettre en place simplement sur vos principaux comptes, notamment vos environnements Microsoft. À la fin de votre lecture, vous disposerez de toutes les clés pour protéger vos données et sécuriser votre activité en quelques minutes.

1. Qu’est-ce que l’authentification double-facteur ?

L’authentification double-facteur, ou 2FA, est une méthode de sécurisation qui consiste à vérifier votre identité grâce à deux éléments distincts avant d’autoriser l’accès à un compte. Elle repose sur un principe simple : même si un pirate parvient à voler votre mot de passe, il lui faudra un deuxième élément que vous seul possédez pour réussir à se connecter.

Concrètement, le premier facteur est celui que vous connaissez : votre mot de passe habituel. Le second facteur est quelque chose que vous possédez : par exemple, un smartphone, une clé physique, ou un code temporaire envoyé par SMS.

Voici quelques exemples courants de second facteur :

- Un code à usage unique reçu par SMS ou appel vocal.

- Un code généré par une application d’authentification, comme Microsoft Authenticator, Google Authenticator ou Authy.

- Une notification de validation envoyée sur votre téléphone.

- Une clé de sécurité physique que vous branchez sur votre ordinateur.

Ce processus crée une couche de sécurité supplémentaire qui bloque la plupart des tentatives d’intrusion. Même si votre mot de passe circule sur Internet, un attaquant n’aura quasiment aucune chance d’accéder à votre compte sans le deuxième facteur.

Il est important de distinguer le 2FA du MFA (Multi-Factor Authentication) : le 2FA fait appel à deux facteurs, tandis que le MFA peut combiner plusieurs vérifications supplémentaires (par exemple, la reconnaissance faciale ou l’empreinte digitale). Dans la pratique, le 2FA est déjà une avancée majeure et une mesure recommandée pour tous les utilisateurs, professionnels comme particuliers.

2. Pourquoi le mot de passe seul n’est plus suffisant ?

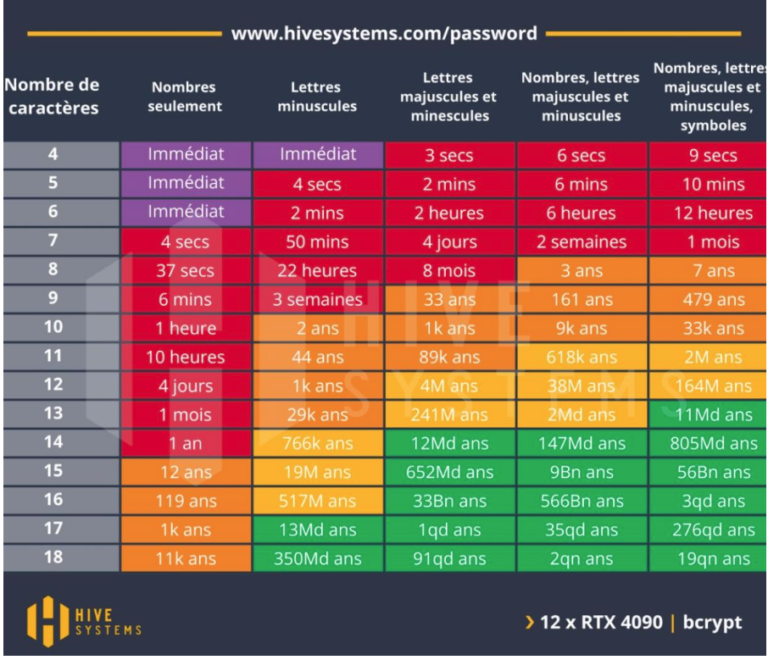

Pendant longtemps, un mot de passe complexe était considéré comme la meilleure protection possible. Pourtant, l’évolution des techniques de piratage a montré que même des mots de passe solides peuvent être compromis. Aujourd’hui, s’appuyer uniquement sur un mot de passe, c’est comme fermer votre porte d’entrée sans verrou : cela freine un peu, mais ne suffit pas.

Les cybercriminels utilisent plusieurs méthodes pour voler ou deviner vos identifiants. La plus courante est le phishing : vous recevez un e-mail frauduleux qui ressemble à un message officiel (banque, Microsoft, fournisseur) et vous incite à saisir votre mot de passe sur un faux site. Une fois que vous l’avez communiqué, l’attaquant peut se connecter en toute légitimité.

Autre technique : le credential stuffing. Des millions de mots de passe volés lors de fuites massives circulent sur le dark web. Les pirates les testent automatiquement sur d’autres services, car beaucoup d’utilisateurs réutilisent les mêmes mots de passe partout.

Même les mots de passe complexes sont vulnérables si vous les enregistrez dans un endroit peu sûr ou si votre ordinateur est infecté par un logiciel espion. Et une simple erreur d’inattention peut suffire à compromettre votre accès.

Face à ces risques, l’authentification double-facteur est une réponse simple et redoutablement efficace : même si un pirate détient votre mot de passe, il lui manque le deuxième facteur (votre téléphone ou votre clé de sécurité). En pratique, cela bloque la quasi-totalité des tentatives d’usurpation. Selon Microsoft, l’activation du 2FA empêche plus de 99 % des attaques par vol d’identifiants.

C’est pourquoi la plupart des grandes plateformes (Microsoft, Google, Apple, Facebook) encouragent ou imposent désormais cette mesure de protection supplémentaire.

3. Quels bénéfices concrets pour votre sécurité et votre entreprise ?

Mettre en place l’authentification double-facteur n’est pas seulement une question de conformité ou de prudence : c’est avant tout un levier concret pour protéger vos comptes, vos données et votre activité.

Le premier bénéfice est la réduction drastique du risque d’usurpation d’identité. En ajoutant un second facteur, vous fermez la porte à la grande majorité des attaques basées sur le vol ou la devinette de mots de passe. Même si vos identifiants circulent dans une fuite de données, personne ne pourra s’en servir sans l’appareil ou la clé physique qui vous appartient.

Le deuxième avantage est la protection renforcée des informations sensibles. Vos e-mails professionnels, vos fichiers confidentiels et vos outils collaboratifs contiennent souvent des données stratégiques : contrats, dossiers clients, informations RH. Le 2FA agit comme un verrou supplémentaire qui rend ces ressources beaucoup plus difficiles à compromettre.

Un autre atout important est la conformité réglementaire. Si votre entreprise est soumise au RGPD ou à d’autres obligations légales, vous devez prouver que vous avez mis en œuvre des mesures raisonnables pour sécuriser les données personnelles. L’authentification double-facteur fait partie des bonnes pratiques recommandées par la CNIL et de nombreux référentiels de sécurité.

Enfin, l’adoption du 2FA contribue à renforcer la confiance de vos clients et de vos partenaires. Ils savent que vous prenez la sécurité de leurs informations au sérieux et que vous utilisez des moyens modernes pour protéger vos systèmes.

Imaginez deux scénarios : dans le premier, un pirate subtilise un mot de passe et accède librement à vos e-mails ; dans le second, il se heurte à une demande de validation sur votre téléphone qu’il ne possède pas. Cette simple étape supplémentaire suffit souvent à faire la différence entre une tentative infructueuse et un incident majeur.

4. Comment mettre en place l’authentification double-facteur simplement

Beaucoup d’utilisateurs hésitent encore à activer le 2FA par crainte que la configuration soit complexe. En réalité, la mise en place est rapide et accessible à tous. Voici comment procéder étape par étape.

La première étape consiste à choisir la méthode qui vous convient le mieux :

- L’application d’authentification est une option plus sûre : une app comme Microsoft Authenticator, Google Authenticator ou Authy génère des codes temporaires toutes les 30 secondes, même sans réseau mobile.

- La clé de sécurité physique, comme une Yubikey ou une clé Feitian, offre un niveau de protection maximal. Vous devez la brancher ou l’approcher de votre appareil pour vous authentifier.

Pensez également à informer vos collaborateurs si vous êtes dirigeant ou responsable informatique : prévoyez un accompagnement et un guide pratique pour que chacun puisse activer le 2FA sur ses comptes.

5. Les bonnes pratiques pour bien utiliser le 2FA au quotidien

Mettre en place l’authentification double-facteur est une excellente première étape. Mais pour qu’elle reste efficace dans la durée, il est essentiel d’adopter quelques réflexes simples au quotidien.

Ne désactivez pas le 2FA après l’installation. Certaines personnes choisissent de le retirer par confort ou par peur de perdre l’accès. C’est une erreur : en cas de tentative de piratage, c’est précisément cette étape qui vous protège.

Mettez à jour vos informations de récupération. Si vous changez de numéro de téléphone ou que vous perdez votre appareil, pensez à actualiser vos coordonnées dans vos paramètres de sécurité. Cela vous évitera d’être bloqué en cas de réinitialisation.

Conservez vos codes de secours dans un endroit sûr. Imprimez-les ou enregistrez-les dans un coffre numérique sécurisé. Ne les stockez pas dans un fichier non protégé sur votre ordinateur.

Restez vigilant face au phishing. Le 2FA ne remplace pas la prudence : ne communiquez jamais vos codes à quelqu’un qui vous les demande par e-mail, SMS ou téléphone.

Vérifiez régulièrement les appareils connectés à vos comptes. Si vous repérez une session suspecte, révoquez immédiatement l’accès et changez votre mot de passe.

Si vous êtes dirigeant, pensez à former vos équipes et à mettre en place une politique de sécurité claire qui impose l’activation du 2FA sur les comptes professionnels.

Passez à l’action dès aujourd’hui

Face aux risques croissants de piratage et d’usurpation d’identité, l’authentification double-facteur est devenue un réflexe indispensable. Elle offre une protection simple et redoutablement efficace, qui complète vos mots de passe et sécurise vos comptes professionnels et personnels.

Mettre en place le 2FA ne prend que quelques minutes et peut éviter des conséquences graves : perte de données, blocage de votre activité, atteinte à votre réputation. En renforçant dès maintenant vos accès, vous protégez vos informations sensibles et gagnez en sérénité au quotidien.

Contactez-nous dès aujourd’hui pour configurer et mettre en place l’authentification double-facteur sur vos comptes Microsoft et vos outils professionnels.